IronportS-series: –Ј–∞—Й–Є—В–∞ –≤–µ–±-—В—А–∞—Д–Є–Ї–∞

22 —Б–µ–љ—В—П–±—А—П 2008 IT-expertIT-expert

–°–µ–љ—В—П–±—А—М, 2008 –≥.

–Р–ї–µ–Ї—Б–µ–є –§–Є–ї–∞—В–µ–љ–Ї–Њ–≤, –Ј–∞–Љ–µ—Б—В–Є—В–µ–ї—М –љ–∞—З–∞–ї—М–љ–Є–Ї–∞ –Њ—В–і–µ–ї–∞ –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Њ–љ–љ–Њ–є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –Ї–Њ–Љ–њ–∞–љ–Є–Є –Ю—В–Ї—А—Л—В—Л–µ –Ґ–µ—Е–љ–Њ–ї–Њ–≥–Є–Є.

–°–µ–≥–Њ–і–љ—П —З–µ—А–µ–Ј –Ш–љ—В–µ—А–љ–µ—В –њ–Њ—Б—В–Њ—П–љ–љ–Њ –≤–µ–і—Г—В—Б—П –∞—В–∞–Ї–Є, —Г–≥—А–Њ–ґ–∞—О—Й–Є–µ –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Њ–љ–љ–Њ–є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ—А–µ–і–њ—А–Є—П—В–Є–є. –≠—В–Њ, –њ—А–µ–ґ–і–µ –≤—Б–µ–≥–Њ, —А–∞—Б–њ—А–Њ—Б—В—А–∞–љ–µ–љ–Є–µ –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞. –Ф—А—Г–≥–∞—П –∞–Ї—В—Г–∞–ї—М–љ–∞—П –њ—А–Њ–±–ї–µ–Љ–∞ вАФ –љ–µ–њ—А–∞–≤–Њ–Љ–µ—А–љ–Њ–µ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ –≤–µ–±-—А–µ—Б—Г—А—Б–Њ–≤ –≤ –Њ—А–≥–∞–љ–Є–Ј–∞—Ж–Є–Є. –Ф–ї—П –±–Њ—А—М–±—Л —Б —Н—В–Є–Љ–Є –њ—А–Њ–±–ї–µ–Љ–∞–Љ–Є —Б—Г—Й–µ—Б—В–≤—Г—О—В –њ—А–Њ–≥—А–∞–Љ–Љ–љ—Л–µ –Є –∞–њ–њ–∞—А–∞—В–љ—Л–µ —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Ј–∞—Й–Є—В—Л –≤–µ–±-—В—А–∞—Д–Є–Ї–∞. –Я—А–µ–Є–Љ—Г—Й–µ—Б—В–≤–Њ –∞–њ–њ–∞—А–∞—В–љ—Л—Е —А–µ—И–µ–љ–Є–є –≤ —В–Њ–Љ, —З—В–Њ —Б–∞–Љ–Њ "–ґ–µ–ї–µ–Ј–Њ", –Њ–њ–µ—А–∞—Ж–Є–Њ–љ–љ–∞—П —Б–Є—Б—В–µ–Љ–∞ –Є –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ–µ –Њ–±–µ—Б–њ–µ—З–µ–љ–Є–µ –њ—А–Є–Њ–±—А–µ—В–∞–µ—В—Б—П —Г –Њ–і–љ–Њ–≥–Њ –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В–µ–ї—П, —З—В–Њ –Њ–±–ї–µ–≥—З–∞–µ—В –Њ–±—Б–ї—Г–ґ–Є–≤–∞–љ–Є–µ –Є –Ї–Њ–љ—Д–Є–≥—Г—А–∞—Ж–Є—О.

–£—Б—В—А–Њ–є—Б—В–≤–∞ Ironport S-series –Њ—В –Ї–Њ–Љ–њ–∞–љ–Є–Є Ironport Systems, –Њ –Ї–Њ—В–Њ—А—Л—Е –Љ—Л —Е–Њ—В–Є–Љ —А–∞—Б—Б–Ї–∞–Ј–∞—В—М –≤ —Н—В–Њ–є —Б—В–∞—В—М–µ, –њ—А–µ–і–љ–∞–Ј–љ–∞—З–µ–љ—Л –і–ї—П –Ј–∞—Й–Є—В—Л –Њ—В –Є–љ—В–µ—А–љ–µ—В—Г–≥—А–Њ–Ј. –Ш–Ј–і–µ–ї–Є—П –і–∞–љ–љ–Њ–є —Б–µ—А–Є–Є –њ—А–Є–≤–ї–µ–Ї–∞—В–µ–ї—М–љ—Л —В–µ–Љ, —З—В–Њ —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї—М–љ–Њ –і–Њ–њ–Њ–ї–љ—П—О—В Ironport C-series, –±–Њ—А—О—Й–Є–µ—Б—П —Б –≤–Є—А—Г—Б–∞–Љ–Є –Є —Б–њ–∞–Љ–Њ–Љ –≤ –њ–Њ—З—В–Њ–≤–Њ–Љ —В—А–∞—Д–Є–Ї–µ. –Ґ–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, –Ї–Њ–Љ–±–Є–љ–Є—А—Г—П —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Њ–±–µ–Є—Е —Б–µ—А–Є–є, —Б–Њ–Ј–і–∞–љ–љ—Л—Е –Њ–і–љ–Є–Љ –≤–µ–љ–і–Њ—А–Њ–Љ, –Љ–Њ–ґ–љ–Њ –њ–Њ—Б—В—А–Њ–Є—В—М –Ї–Њ–Љ–њ–ї–µ–Ї—Б–љ—Г—О —Б–Є—Б—В–µ–Љ—Г –Ј–∞—Й–Є—В—Л –Њ—В –Є–љ—В–µ—А–љ–µ—В-—Г–≥—А–Њ–Ј.

–£—Б—В—А–Њ–є—Б—В–≤–∞ Ironport S-series –Њ—В –Ї–Њ–Љ–њ–∞–љ–Є–Є Ironport Systems, –Њ –Ї–Њ—В–Њ—А—Л—Е –Љ—Л —Е–Њ—В–Є–Љ —А–∞—Б—Б–Ї–∞–Ј–∞—В—М –≤ —Н—В–Њ–є —Б—В–∞—В—М–µ, –њ—А–µ–і–љ–∞–Ј–љ–∞—З–µ–љ—Л –і–ї—П –Ј–∞—Й–Є—В—Л –Њ—В –Є–љ—В–µ—А–љ–µ—В—Г–≥—А–Њ–Ј. –Ш–Ј–і–µ–ї–Є—П –і–∞–љ–љ–Њ–є —Б–µ—А–Є–Є –њ—А–Є–≤–ї–µ–Ї–∞—В–µ–ї—М–љ—Л —В–µ–Љ, —З—В–Њ —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї—М–љ–Њ –і–Њ–њ–Њ–ї–љ—П—О—В Ironport C-series, –±–Њ—А—О—Й–Є–µ—Б—П —Б –≤–Є—А—Г—Б–∞–Љ–Є –Є —Б–њ–∞–Љ–Њ–Љ –≤ –њ–Њ—З—В–Њ–≤–Њ–Љ —В—А–∞—Д–Є–Ї–µ. –Ґ–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, –Ї–Њ–Љ–±–Є–љ–Є—А—Г—П —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Њ–±–µ–Є—Е —Б–µ—А–Є–є, —Б–Њ–Ј–і–∞–љ–љ—Л—Е –Њ–і–љ–Є–Љ –≤–µ–љ–і–Њ—А–Њ–Љ, –Љ–Њ–ґ–љ–Њ –њ–Њ—Б—В—А–Њ–Є—В—М –Ї–Њ–Љ–њ–ї–µ–Ї—Б–љ—Г—О —Б–Є—Б—В–µ–Љ—Г –Ј–∞—Й–Є—В—Л –Њ—В –Є–љ—В–µ—А–љ–µ—В-—Г–≥—А–Њ–Ј.

–Ч–∞–і–∞—З–Є —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П

–Ш–Љ–µ—П –љ–µ–Ї–Њ—В–Њ—А—Л–є –Њ–њ—Л—В —А–∞–±–Њ—В—Л —Б —Г—Б—В—А–Њ–є—Б—В–≤–∞–Љ–Є Ironport C-series, –Љ—Л —Б –Є–љ—В–µ—А–µ—Б–Њ–Љ –њ—А–Њ—В–µ—Б—В–Є—А–Њ–≤–∞–ї–Є –љ–∞ —Б—В–µ–љ–і–µ –њ—А–Њ–і—Г–Ї—В—Л –і—А—Г–≥–Њ–є –ї–Є–љ–µ–є–Ї–Є, –≤–Ї–ї—О—З–∞—П —В–∞–Ї–Є–µ –њ–∞—А–∞–Љ–µ—В—А—Л, –Ї–∞–Ї —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї, –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–Є –њ–Њ —Г–њ—А–∞–≤–ї–µ–љ–Є—О –Є –Љ–Њ–љ–Є—В–Њ—А–Є–љ–≥—Г. –Э–∞ —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є–Є —Г –љ–∞—Б –±—Л–ї–Њ Ironport S650 вАФ –љ–∞–Є–±–Њ–ї–µ–µ –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В–µ–ї—М–љ–Њ–µ —Г—Б—В—А–Њ–є—Б—В–≤–Њ —Б–µ—А–Є–Є. –Т –Ј–∞–і–∞—З–Є —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П –≤—Е–Њ–і–Є–ї–Њ –Њ–Ј–љ–∞–Ї–Њ–Љ–ї–µ–љ–Є–µ —Б –µ–≥–Њ —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї–Њ–Љ –Є –њ—А–Њ–≤–µ—А–Ї–∞ —А–∞–±–Њ—В—Л —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Њ—В–љ–Њ—Б–Є—В–µ–ї—М–љ–Њ –Ј–∞—П–≤–ї–µ–љ–љ—Л—Е —Е–∞—А–∞–Ї—В–µ—А–Є—Б—В–Є–Ї.

–£—Б—В–∞–љ–Њ–≤–Ї–∞ –Є –љ–∞—Б—В—А–Њ–є–Ї–∞

–£—Б—В–∞–љ–Њ–≤–Ї–∞ –Є –њ–µ—А–≤–Њ–љ–∞—З–∞–ї—М–љ–∞—П –љ–∞—Б—В—А–Њ–є–Ї–∞ –љ–µ –≤—Л–Ј—Л–≤–∞—О—В –Њ—Б–Њ–±—Л—Е –њ—А–Њ–±–ї–µ–Љ, –Ј–∞ –Є—Б–Ї–ї—О—З–µ–љ–Є–µ–Љ –Њ—В–і–µ–ї—М–љ—Л—Е –љ—О–∞–љ—Б–Њ–≤, –Њ –Ї–Њ—В–Њ—А—Л—Е —Б–Ї–∞–Ј–∞–љ–Њ –љ–Є–ґ–µ.

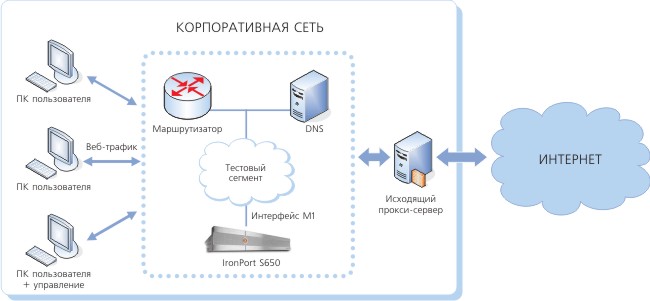

–£ Ironport S650 —Б—Г—Й–µ—Б—В–≤—Г–µ—В —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї—М–љ–Њ–µ —А–∞–Ј–і–µ–ї–µ–љ–Є–µ –Є–љ—В–µ—А—Д–µ–є—Б–Њ–≤. –Ш–љ—В–µ—А—Д–µ–є—Б—Л –Ґ1 –Є –Ґ2 –њ—А–µ–і–љ–∞–Ј–љ–∞—З–µ–љ—Л –і–ї—П –њ—А–Њ—Б–ї—Г—И–Є–≤–∞–љ–Є—П —В—А–∞—Д–Є–Ї–∞, –Ї–Њ–≥–і–∞ –љ–∞ —Г—Б—В—А–Њ–є—Б—В–≤–µ –≤–Ї–ї—О—З–µ–љ —А–µ–ґ–Є–Љ L4 Traffic Monitor. –Ш–љ—В–µ—А—Д–µ–є—Б—Л –†1 –Є –†2 –Є—Б–њ–Њ–ї—М–Ј—Г—О—В—Б—П –і–ї—П –≤—Е–Њ–і—П—Й–µ–≥–Њ –Є –Є—Б—Е–Њ–і—П—Й–µ–≥–Њ —В—А–∞—Д–Є–Ї–∞ –њ—А–Є —А–∞–±–Њ—В–µ —Г—Б—В—А–Њ–є—Б—В–≤–∞ –≤ —А–µ–ґ–Є–Љ–µ Web proxy. –Т–Њ–Ј–Љ–Њ–ґ–љ–∞ —В–∞–Ї–ґ–µ –Њ–±—А–∞–±–Њ—В–Ї–∞ —В—А–∞—Д–Є–Ї–∞ Web proxy –љ–∞ –Є–љ—В–µ—А—Д–µ–є—Б–µ —Г–њ—А–∞–≤–ї–µ–љ–Є—П –Ь1, —З—В–Њ –Є –±—Л–ї–Њ —Б–і–µ–ї–∞–љ–Њ –њ—А–Є –Њ—А–≥–∞–љ–Є–Ј–∞—Ж–Є–Є —Б—В–µ–љ–і–∞.

–Э–∞—З–∞–ї—М–љ–∞—П –љ–∞—Б—В—А–Њ–є–Ї–∞ –±—Л–ї–∞ –≤—Л–њ–Њ–ї–љ–µ–љ–∞ —З–µ—А–µ–Ј –≥—А–∞—Д–Є—З–µ—Б–Ї–Є–є –Є–љ—В–µ—А—Д–µ–є—Б –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—П. –Я–Њ—Б–ї–µ —З–µ–≥–Њ —Г—Б—В—А–Њ–є—Б—В–≤–Њ –≥–Њ—В–Њ–≤–Њ –Ї —А–∞–±–Њ—В–µ —Б –±–∞–Ј–Њ–≤–Њ–є –њ–Њ–ї–Є—В–Є–Ї–Њ–є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –љ–∞ –±–Њ—А—В—Г. –Ъ –Њ—Б–Њ–±–µ–љ–љ–Њ—Б—В—П–Љ –љ–∞—Б—В—А–Њ–є–Ї–Є –Љ–Њ–ґ–љ–Њ –Њ—В–љ–µ—Б—В–Є —Б–ї–µ–і—Г—О—Й–µ–µ. Ironport S650 —В—А–µ–±—Г–µ—В –Њ–±—П–Ј–∞—В–µ–ї—М–љ–Њ–є —А–µ–≥–Є—Б—В—А–∞—Ж–Є–Є —Б–≤–Њ–µ–≥–Њ Hostname –≤ DNS, –њ–Њ—Б–Ї–Њ–ї—М–Ї—Г –±–µ–Ј —Н—В–Њ–≥–Њ —Б–ї—Г–ґ–±–∞ Web proxy –і–∞–ґ–µ –љ–µ —Б—В–∞—А—В—Г–µ—В. –Ф–∞–љ–љ–∞—П –Њ—И–Є–±–Ї–∞ –љ–µ –Є—Б—З–µ–Ј–ї–∞ –Є –њ–Њ—Б–ї–µ –Є–Ј–Љ–µ–љ–µ–љ–Є—П Hostname –Є –µ–≥–Њ —А–µ–≥–Є—Б—В—А–∞—Ж–Є–Є –≤ DNS. –Я–Њ–Љ–Њ–≥–ї–Њ –і–Њ–±–∞–≤–ї–µ–љ–Є–µ –љ–Њ–≤–Њ–≥–Њ –Ј–љ–∞—З–µ–љ–Є—П Hostname –≤ Localhosts —Б –њ–Њ–Љ–Њ—Й—М—О —Б–Ї—А—Л—В–Њ–є –Ї–Њ–Љ–∞–љ–і—Л.

–Ф–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –љ–∞—Б—В—А–Њ–є–Ї–Є —Г—Б—В—А–Њ–є—Б—В–≤–∞ –≤ –Њ—Б–љ–Њ–≤–љ–Њ–Љ —Б–Њ–≤–њ–∞–і–∞—О—В —Б –љ–∞—Б—В—А–Њ–є–Ї–∞–Љ–Є Ironport C-Series, —З—В–Њ —Г–њ—А–Њ—Й–∞–µ—В —А–∞–±–Њ—В—Г –∞–і–Љ–Є–љ–Є—Б—В—А–∞—В–Њ—А—Г, –Ј–љ–∞–Ї–Њ–Љ–Њ–Љ—Г —Б —Н—В–Њ–є —Б–µ—А–Є–µ–є.

–Ґ–µ—Б—В–Є—А–Њ–≤–∞–љ–Є–µ —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї–∞

–Ф–ї—П —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞ –±—Л–ї–∞ —Б–Њ–Ј–і–∞–љ–∞ –Њ—В–і–µ–ї—М–љ–∞—П –њ–Њ–ї–Є—В–Є–Ї–∞ –і–ї—П –≥—А—Г–њ–њ—Л –Ї–ї–Є–µ–љ—В–Њ–≤. –Ъ–ї–Є–µ–љ—В—Л,–і–ї—П –Ї–Њ—В–Њ—А—Л—Е –і–µ–є—Б—В–≤—Г–µ—В –і–∞–љ–љ–∞—П –њ–Њ–ї–Є—В–Є–Ї–∞, –Љ–Њ–≥—Г—В –Њ–њ—А–µ–і–µ–ї—П—В—М—Б—П –њ–Њ –њ—А–Є–љ–∞–і–ї–µ–ґ–љ–Њ—Б—В–Є –Ї Ip-–њ–Њ–і—Б–µ—В–Є (–њ—А–Њ—В–µ—Б—В–Є—А–Њ–≤–∞–љ–Њ) –Є–ї–Є –њ–Њ—Б–ї–µ –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–Є —З–µ—А–µ–Ј Active Directory –Є–ї–Є —З–µ—А–µ–Ј LDAp, —З—В–Њ –Њ–Ї–∞–Ј–∞–ї–Њ—Б—М –љ–µ—В—А–Є–≤–Є–∞–ї—М–љ–Њ–є –Ј–∞–і–∞—З–µ–є. –Э–∞—Б—В—А–Њ–є–Ї—Г –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–Є —З–µ—А–µ–Ј Active Directory –њ—А–Њ–≤–µ—А–Є—В—М –љ–µ —Г–і–∞–ї–Њ—Б—М. –†–∞–±–Њ—В–∞—О—Й–∞—П –≤—В–µ—Б—В–Њ–≤–Њ–Љ —Б–µ–≥–Љ–µ–љ—В–µ —Б–ї—Г–ґ–±–∞ Active Directory –љ–µ –≤–Њ–Ј–≤—А–∞—Й–∞–µ—В –љ–µ–Њ–±—Е–Њ–і–Є–Љ—Л–є –і–ї—П Ironport S650 –њ–∞—А–∞–Љ–µ—В—А NetBIOS Domain. –Э–µ —Г–і–∞–ї–Њ—Б—М –њ–Њ–і–Ї–ї—О—З–Є—В—М—Б—П –Ї Active Directory –Є –њ–Њ –њ—А–Њ—В–Њ–Ї–Њ–ї—Г LDAp вАФ –Ї–Њ–љ—В—А–Њ–ї–ї–µ—А Active Directory –љ–µ –њ–Њ–і–і–µ—А–ґ–Є–≤–∞–µ—В –∞–љ–Њ–љ–Є–Љ–љ—Л–µ –Ј–∞–њ—А–Њ—Б—Л, –∞ –љ–∞—Б—В—А–Њ–Є—В—М –∞–≤—В–Њ—А–Є–Ј–Њ–≤–∞–љ–љ—Л–µ –Ј–∞–њ—А–Њ—Б—Л –Ј–∞ –≤—А–µ–Љ—П —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П –љ–µ –њ–Њ–ї—Г—З–Є–ї–Њ—Б—М. –Т –Є—В–Њ–≥–µ, –њ–Њ—Б–Ї–Њ–ї—М–Ї—Г –њ—А–Њ–≤–µ—А–Ї–∞ —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї–∞ –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–Є –љ–µ —П–≤–ї—П–ї–∞—Б—М –Њ—Б–љ–Њ–≤–љ–Њ–є –Ј–∞–і–∞—З–µ–є —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П, —Г—Б—В—А–Њ–є—Б—В–≤–Њ —А–∞–±–Њ—В–∞–ї–Њ –≤ —А–µ–ґ–Є–Љ–µ —В—А–∞–љ—Б–ї—П—Ж–Є–Є –Ј–∞–њ—А–Њ—Б–Њ–≤ –љ–∞ –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є—О –Њ—В Upstream proxy.

–С–ї–Њ–Ї–Є—А–Њ–≤–Ї–Є –њ–Њ –њ—А–Њ—В–Њ–Ї–Њ–ї–∞–Љ

–£—Б—В—А–Њ–є—Б—В–≤–Њ –њ–Њ–Ј–≤–Њ–ї—П–µ—В –±–ї–Њ–Ї–Є—А–Њ–≤–∞—В—М –і–Њ—Б—В—Г–њ –њ–Њ –њ—А–Њ—В–Њ–Ї–Њ–ї–∞–Љ HTTp, HTTpS, FTp. –Я—А–Є —Н—В–Њ–Љ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—М, –Њ–±—А–∞—В–Є–≤—И–Є–є—Б—П –њ–Њ –Ј–∞–њ—А–µ—Й–µ–љ–љ–Њ–Љ—Г –њ—А–Њ—В–Њ–Ї–Њ–ї—Г, —Г–≤–Є–і–Є—В —Б—В—А–∞–љ–Є—Ж—Г —Г–≤–µ–і–Њ–Љ–ї–µ–љ–Є—П (–Њ–± —Г–≤–µ–і–Њ–Љ–ї–µ–љ–Є—П—Е вАФ –љ–Є–ґ–µ). –Ч–∞–±–µ–≥–∞—П –≤–њ–µ—А–µ–і, –Љ–Њ–ґ–љ–Њ –Њ—В–Љ–µ—В–Є—В—М, —З—В–Њ —Б—В—А–∞–љ–Є—Ж–∞ —Г–≤–µ–і–Њ–Љ–ї–µ–љ–Є—П –њ–Њ—П–≤–ї—П–µ—В—Б—П –њ—А–Є –ї—О–±–Њ–Љ –Ј–∞–њ—А–µ—Й–µ–љ–љ–Њ–Љ –і–µ–є—Б—В–≤–Є–Є. –Ь–Њ–ґ–љ–Њ –≤–≤–µ—Б—В–Є –Њ–≥—А–∞–љ–Є—З–µ–љ–Є—П –Є –њ–Њ —Б–њ–Є—Б–Ї—Г –і–Њ–њ—Г—Б—В–Є–Љ—Л—Е –њ–Њ—А—В–Њ–≤. –Ф—А—Г–≥–∞—П –Є–љ—В–µ—А–µ—Б–љ–∞—П –Њ—Б–Њ–±–µ–љ–љ–Њ—Б—В—М вАФ –Њ–≥—А–∞–љ–Є—З–µ–љ–Є–µ –Є—Б–њ–Њ–ї—М–Ј—Г–µ–Љ—Л—Е –≤–µ–±-–±—А–∞—Г–Ј–µ—А–Њ–≤.

UrL-—Д–Є–ї—М—В—А–∞—Ж–Є—П

Ironport S650 –њ–Њ–Ј–≤–Њ–ї—П–µ—В –Њ—Б—Г—Й–µ—Б—В–≤–ї—П—В—М —Д–Є–ї—М—В—А–∞—Ж–Є—О –Ј–∞–њ—А–Њ—Б–Њ–≤ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є –њ–Њ –Ї–∞—В–µ–≥–Њ—А–Є—П–Љ UrL. –Я—А–Є —Н—В–Њ–Љ –њ–Њ —А–µ–Ј—Г–ї—М—В–∞—В–∞–Љ –њ—А–Њ–≤–µ—А–Ї–Є –≤–Њ–Ј–Љ–Њ–ґ–љ—Л –і–µ–є—Б—В–≤–Є—П Monitor (–Љ–Њ–љ–Є—В–Њ—А–Є–љ–≥) –ї–Є–±–Њ Block (–±–ї–Њ–Ї–Є—А–Њ–≤–Ї–∞). –Т —Б–Є—Б—В–µ–Љ–µ –Є–Љ–µ—О—В—Б—П –Њ–Ї–Њ–ї–Њ 50 –њ—А–µ–і–Њ–њ—А–µ–і–µ–ї–µ–љ–љ—Л—Е –Ї–∞—В–µ–≥–Њ—А–Є–є –Є –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В—М —Б–Њ–Ј–і–∞–≤–∞—В—М —Б–≤–Њ–Є. –С–∞–Ј–∞ UrL вАФ —Б–Њ–±—Б—В–≤–µ–љ–љ–∞—П, –Ї–Њ–Љ–њ–∞–љ–Є–Є Ironport. –Т —Б–Є—Б—В–µ–Љ–µ —А–µ–∞–ї–Є–Ј–Њ–≤–∞–љ–Њ –њ–µ—А–Є–Њ–і–Є—З–µ—Б–Ї–Њ–µ –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Њ–µ –Њ–±–љ–Њ–≤–ї–µ–љ–Є–µ –±–∞–Ј—Л UrL. –§–Є–ї—М—В—А–∞—Ж–Є—П –њ–Њ UrL —А–∞–±–Њ—В–∞–µ—В –љ–µ —Б–Њ–≤—Б–µ–Љ —В–Њ—З–љ–Њ. –≠—В–Њ —Е–Њ—А–Њ—И–Њ –њ—А–Њ—П–≤–ї—П–µ—В—Б—П –љ–∞ —А–Њ—Б—Б–Є–є—Б–Ї–Є—Е —Б–∞–є—В–∞—Е вАФ –µ—Б–ї–Є –Ї—А—Г–њ–љ—Л–µ —Б–∞–є—В—Л –≤ –≤—Л–±—А–∞–љ–љ–Њ–є –Ї–∞—В–µ–≥–Њ—А–Є–Є –Њ–њ—А–µ–і–µ–ї—П—О—В—Б—П —В–Њ—З–љ–Њ, —В–Њ —Б –Њ—В–љ–Њ—Б–Є—В–µ–ї—М–љ–Њ –љ–µ–±–Њ–ї—М—И–Є–Љ–Є —Б–∞–є—В–∞–Љ–Є —Б–Є—В—Г–∞—Ж–Є—П —Е—Г–ґ–µ.

–С–ї–Њ–Ї–Є—А–Њ–≤–Ї–Є –њ–Њ –Ј–∞–≥—А—Г–ґ–∞–µ–Љ—Л–Љ –Њ–±—К–µ–Ї—В–∞–Љ

–Я–Њ–ї–Є—В–Є–Ї–∞ –і–Њ—Б—В—Г–њ–∞ –Ї –Є–љ—В–µ—А–љ–µ—В-—А–µ—Б—Г—А—Б–∞–Љ —А–∞–Ј—А–µ—И–∞–µ—В –Ј–∞–і–∞—В—М —В–∞–Ї–Њ–є –њ–∞—А–∞–Љ–µ—В—А, –Ї–∞–Ї –Љ–∞–Ї—Б–Є–Љ–∞–ї—М–љ—Л–є —А–∞–Ј–Љ–µ—А –Ј–∞–≥—А—Г–ґ–∞–µ–Љ–Њ–≥–Њ —Д–∞–є–ї–∞. –Ґ–∞–Ї–ґ–µ –і–Њ—Б—В—Г–њ–љ–∞ –±–ї–Њ–Ї–Є—А–Њ–≤–Ї–∞ –њ–Њ —В–Є–њ–∞–Љ –Њ–±—К–µ–Ї—В–Њ–≤: Archives, Document Types, Executable Code, Installers, Media, p2p Metafiles, Web page Content. –Ф–∞–љ–љ–∞—П –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В—М —А–µ–∞–ї–Є–Ј–Њ–≤–∞–љ–∞ —Е–Њ—А–Њ—И–Њ, —Б–Є—Б—В–µ–Љ—Г –љ–µ –Њ–±–Љ–∞–љ—Г—В—М, –љ–∞–њ—А–Є–Љ–µ—А —Б–Љ–µ–љ–Њ–є —А–∞—Б—И–Є—А–µ–љ–Є—П —Д–∞–є–ї–∞ –љ–∞ —А–∞—Б—И–Є—А–µ–љ–Є–µ –і–Њ–њ—Г—Б—В–Є–Љ–Њ–≥–Њ —В–Є–њ–∞. –Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –Љ–Њ–ґ–љ–Њ –Ј–∞–і–∞—В—М —Б–Њ–±—Б—В–≤–µ–љ–љ—Л–є —В–Є–њ –Њ–±—К–µ–Ї—В–∞.

–†–µ–њ—Г—В–∞—Ж–Є–Њ–љ–љ—Л–µ —Д–Є–ї—М—В—А—Л –Є Antimalware

–Ю–і–љ–∞ –Є–Ј –Њ—Б–љ–Њ–≤–љ—Л—Е –Њ—Б–Њ–±–µ–љ–љ–Њ—Б—В–µ–є Ironport S650 вАФ —Д–Є–ї—М—В—А–∞—Ж–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞ –≤ –Є–љ—В–µ—А–љ–µ—В-—В—А–∞—Д–Є–Ї–µ. –Ф–ї—П —Н—В–Њ–≥–Њ –њ—А–Є–Љ–µ–љ—П—О—В—Б—П —Б–ї–µ–і—Г—О—Й–Є–µ —В–µ—Е–љ–Њ–ї–Њ–≥–Є–Є. –§–Є–ї—М—В—А—Л –≤–µ–±-—А–µ–њ—Г—В–∞—Ж–Є–Є. –Ю–љ–Є —А–∞–±–Њ—В–∞—О—В –∞–љ–∞–ї–Њ–≥–Є—З–љ–Њ —А–µ–њ—Г—В–∞—Ж–Є–Њ–љ–љ—Л–Љ —Д–Є–ї—М—В—А–∞–Љ —Г—Б—В—А–Њ–є—Б—В–≤ –Ј–∞—Й–Є—В—Л –Њ—В —Б–њ–∞–Љ–∞. –Я—А–Є –љ–∞—Б—В—А–Њ–є–Ї–µ —Г–Ї–∞–Ј—Л–≤–∞—О—В—Б—П –і–Є–∞–њ–∞–Ј–Њ–љ—Л –Ј–љ–∞—З–µ–љ–Є–є —А–µ–њ—Г—В–∞—Ж–Є–Њ–љ–љ–Њ–є –Њ—Ж–µ–љ–Ї–Є –і–ї—П –±–ї–Њ–Ї–Є—А–Њ–≤–∞–љ–Є—П, –і–∞–ї—М–љ–µ–є—И–µ–є –њ—А–Њ–≤–µ—А–Ї–Є –Ј–∞–њ—А–Њ—Б–∞, –і–Њ—Б—В—Г–њ–∞ –Ї —А–µ—Б—Г—А—Б—Г –±–µ–Ј –њ—А–Њ–≤–µ—А–Ї–Є.

–Ф—А—Г–≥–∞—П —В–µ—Е–љ–Њ–ї–Њ–≥–Є—П –Ј–∞—Й–Є—В—Л –Њ—В –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞ вАФ Ironport Dynamic Vectoring and Streaming, —А–∞–±–Њ—В–∞—О—Й–∞—П —Б —Б–Є—Б—В–µ–Љ–∞–Љ–Є Webroot (—Д–Є–ї—М—В—А–∞—Ж–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞ –љ–∞ —Б—В—А–∞–љ–Є—Ж–µ) –Є McAffee (—Д–Є–ї—М—В—А–∞—Ж–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞ –≤ –Ј–∞–≥—А—Г–ґ–∞–µ–Љ—Л—Е —Д–∞–є–ї–∞—Е). –≠—В–∞ —Б–Є—Б—В–µ–Љ–∞ –Њ–±–µ—Б–њ–µ—З–Є–≤–∞–µ—В –≤—В–Њ—А–Њ–є —Г—А–Њ–≤–µ–љ—М –Ї–Њ–љ—В—А–Њ–ї—П –Є –±–ї–Њ–Ї–Є—А–Њ–≤–Ї—Г –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞. –Ф–∞–љ–љ—Л–µ —Б–Є—Б—В–µ–Љ—Л –њ–µ—А–Є–Њ–і–Є—З–µ—Б–Ї–Є –њ–Њ–ї—Г—З–∞—О—В –Њ–±–љ–Њ–≤–ї–µ–љ–Є—П —Б–Є–≥–љ–∞—В—Г—А –≤ –∞–≤—В–Њ–Љ–∞—В–Є—З–µ—Б–Ї–Њ–Љ —А–µ–ґ–Є–Љ–µ.

–Я–Њ–ї—Г—З–µ–љ–љ–∞—П –≤—Е–Њ–і–µ —В–µ—Б—В–Є—А–Њ–≤–∞–љ–Є—П —Б—В–∞—В–Є—Б—В–Є–Ї–∞ –њ–Њ–Ї–∞–Ј—Л–≤–∞–µ—В –љ–∞–і–µ–ґ–љ—Г—О —А–∞–±–Њ—В—Г —Г–Ї–∞–Ј–∞–љ–љ–Њ–≥–Њ —Д—Г–љ–Ї—Ж–Є–Њ–љ–∞–ї–∞. –•–Њ—В—П –њ—А–Њ–Є—Б—Е–Њ–і—П—В –Є –ї–Њ–ґ–љ—Л–µ —Б—А–∞–±–∞—В—Л–≤–∞–љ–Є—П, –љ–∞–њ—А–Є–Љ–µ—А —Б–Є—Б—В–µ–Љ–µ –љ–µ –њ–Њ–љ—А–∞–≤–Є–ї—Б—П —В–∞–Ї–Њ–є –Є–Ј–≤–µ—Б—В–љ—Л–є —А–µ—Б—Г—А—Б, –Ї–∞–Ї www.yandex.ru, –њ–Њ–њ–∞–≤—И–Є–є –≤ –Ї–∞—В–µ–≥–Њ—А–Є—О Adware.

–Ф–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–Є

–Ю–і–љ–∞ –Є–Ј –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л—Е –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–µ–є Ironport S650 вАФ —Д—Г–љ–Ї—Ж–Є—П –љ–∞—Б—В—А–Њ–є–Ї–Є —Б—В—А–∞–љ–Є—Ж—Л —Г–≤–µ–і–Њ–Љ–ї–µ–љ–Є—П –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є. –Ь–Њ–ґ–љ–Њ –Є–Ј–Љ–µ–љ–Є—В—М –ї–Њ–≥–Њ—В–Є–њ –љ–∞ —Б—В—А–∞–љ–Є—Ж–µ, –і–Њ–±–∞–≤–Є—В—М –Ї–Њ–љ—В–∞–Ї—В—Л –∞–і–Љ–Є–љ–Є—Б—В—А–∞—В–Њ—А–∞, –Є–Ј–Љ–µ–љ–Є—В—М —П–Ј—Л–Ї —Б–Њ–Њ–±—Й–µ–љ–Є—П. –Ъ —Б–Њ–ґ–∞–ї–µ–љ–Є—О, —Б–Њ–Њ–±—Й–µ–љ–Є—П –љ–∞ —А—Г—Б—Б–Ї–Њ–Љ —П–Ј—Л–Ї–µ –Њ—В–Њ–±—А–∞–ґ–∞—О—В—Б—П –љ–µ –≤—Б–µ–≥–і–∞ –Ї–Њ—А—А–µ–Ї—В–љ–Њ.

–Ґ–∞–Ї–ґ–µ –Є–Љ–µ–µ—В—Б—П –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В—М –љ–∞–њ—А–∞–≤–Є—В—М —Б —Б–∞–Љ–Њ–≥–Њ —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Ј–∞–њ—А–Њ—Б –≤ —Б–ї—Г–ґ–±—Г –њ–Њ–і–і–µ—А–ґ–Ї–Є Ironport Systems –Є –Њ—А–≥–∞–љ–Є–Ј–Њ–≤–∞—В—М –≤—А–µ–Љ–µ–љ–љ—Л–є —Г–і–∞–ї–µ–љ–љ—Л–є –і–Њ—Б—В—Г–њ –Ї—Г—Б—В—А–Њ–є—Б-—В–≤—Г –њ–Њ –Ј–∞—Й–Є—Й–µ–љ–љ–Њ–Љ—Г –Ї–∞–љ–∞–ї—Г –Є–љ–ґ–µ–љ–µ—А–∞ —Б–ї—Г–ґ–±—Л –њ–Њ–і–і–µ—А–ґ–Ї–Є.

–£–њ—А–∞–≤–ї–µ–љ–Є–µ, –Љ–Њ–љ–Є—В–Њ—А–Є–љ–≥ –Є –Њ—В—З–µ—В—Л

–°—А–µ–і—Б—В–≤–∞ —Г–њ—А–∞–≤–ї–µ–љ–Є—П –≤ Ironport S650 –≤ —Ж–µ–ї–Њ–Љ —А–µ–∞–ї–Є–Ј–Њ–≤–∞–љ—Л –∞–љ–∞–ї–Њ–≥–Є—З–љ–Њ —В–Њ–Љ—Г, –Ї–∞–Ї—Н—В–Њ —Б–і–µ–ї–∞–љ–Њ –≤ —Г—Б—В—А–Њ–є—Б—В–≤–∞—Е Ironport C-series. –Ф–ї—П –Љ–Њ–љ–Є—В–Њ—А–Є–љ–≥–∞ —А–∞–±–Њ—В—Л —Г—Б—В—А–Њ–є—Б—В–≤–∞ —Б–ї—Г–ґ–∞—В —В–∞–Ї–Є–µ —А–∞–Ј–і–µ–ї—Л, –Ї–∞–Ї Clients Web Activity, Clients Malware risk, Web Site Activity, Anti-Malware, UrL Categories, Web reputation Filters, System Status. –Ь–Њ–ґ–љ–Њ –љ–∞–±–ї—О–і–∞—В—М —Б—В–∞—В–Є—Б—В–Є–Ї—Г –Ј–∞ —З–∞—Б, –і–µ–љ—М, –љ–µ–і–µ–ї—О. –Ц—Г—А–љ–∞–ї—Л —А–∞–±–Њ—В—Л —Г—Б—В—А–Њ–є—Б—В–≤–∞ —Е—А–∞–љ—П—В—Б—П –Є –њ–µ—А–Є–Њ–і–Є—З–µ—Б–Ї–Є –Њ–±–љ–Њ–≤–ї—П—О—В—Б—П –љ–∞ –і–Є—Б–Ї–µ. –Ш—Е –Љ–Њ–ґ–љ–Њ —Б–Љ–Њ—В—А–µ—В—М –Ї–∞–Ї –ї–Њ–Ї–∞–ї—М–љ–Њ, —В–∞–Ї –Є —Г–і–∞–ї–µ–љ–љ–Њ –њ–Њ FTp –Є SCp. –Я–∞—А–∞–Љ–µ—В—А—Л –љ–∞—Б—В—А–Њ–є–Ї–Є –ґ—Г—А–љ–∞–ї–Њ–≤ –Ј–∞–і–∞—О—В –≤ –Љ–µ–љ—О System Administration Log Subscription. –Я–Њ—Б—В—А–Њ–µ–љ–Є–µ –Њ—В—З–µ—В–Њ–≤ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ –і–≤—Г–Љ—П –њ—Г—В—П–Љ–Є. –Т–Њ-–њ–µ—А–≤—Л—Е, –≤—Б—В—А–Њ–µ–љ–љ—Л–µ –Њ—В—З–µ—В—Л. –Ш—Е –љ–µ–±–Њ–ї—М—И–Њ–µ –Ї–Њ–ї–Є—З–µ—Б—В–≤–Њ, –Њ–љ–Є –і–Њ—Б—В—Г–њ–љ—Л –≤ —Д–Њ—А–Љ–∞—В–µ pDF –Ї–∞–Ї –і–ї—П –њ—А–Њ—Б–Љ–Њ—В—А–∞ –љ–∞ —Н–Ї—А–∞–љ–µ, —В–∞–Ї –Є –і–ї—П —А–∞—Б—Б—Л–ї–Ї–Є –њ–Њ e-mail –њ–Њ —А–∞—Б–њ–Є—Б–∞–љ–Є—О. –Т–Њ-–≤—В–Њ—А—Л—Е, —Б—В–Њ—А–Њ–љ–љ–µ–µ –Я–Ю Sawmill –Ї–Њ–Љ–њ–∞–љ–Є–Є FlowerFire. –Ф–∞–љ–љ—Л–є –њ—А–Њ–і—Г–Ї—В –ї–Є—Ж–µ–љ–Ј–Є—А—Г–µ—В—Б—П –Њ—В–і–µ–ї—М–љ–Њ, –Њ–љ —В–µ—Б—В–Є—А–Њ–≤–∞–ї—Б—П –њ–Њ –≤—А–µ–Љ–µ–љ–љ–Њ–є –ї–Є—Ж–µ–љ–Ј–Є–Є. –Ф–ї—П –њ–Њ–ї—Г—З–µ–љ–Є—П –Њ—В—З–µ—В–Њ–≤ Sawmill –Ї–Њ–њ–Є—А—Г–µ—В –ґ—Г—А–љ–∞–ї—Л —Б —Г—Б—В—А–Њ–є—Б—В–≤–∞ Ironport S650(–љ–∞–њ—А–Є–Љ–µ—А, –њ–Њ FTp) –Є –Њ–±—А–∞–±–∞—В—Л–≤–∞–µ—В –Є—Е –≤ –°–£–С–Ф. –°–Є—Б—В–µ–Љ–∞ –њ—А–µ–і–Њ—Б—В–∞–≤–ї—П–µ—В –±–Њ–ї–µ–µ —И–Є—А–Њ–Ї–Є–µ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–Є –њ–Њ –њ–Њ—Б—В—А–Њ–µ–љ–Є—О –Њ—В—З–µ—В–Њ–≤, —З–µ–Љ —Б–∞–Љ Ironport S650. –Ю–і–љ–∞–Ї–Њ –Њ—В—З–µ—В—Л, —Б–Њ–Ј–і–∞–≤–∞–µ–Љ—Л–µ –Я–Ю Sawmill, –љ–µ —П–≤–ї—П—О—В- —Б—П –Є–љ—В—Г–Є—В–Є–≤–љ–Њ –њ–Њ–љ—П—В–љ—Л–Љ–Є. –Ф–ї—П –њ–Њ–ї—Г—З–µ–љ–Є—П –Њ—В—З–µ—В–∞ –љ–µ–Њ–±—Е–Њ–і–Є–Љ–Њ–≥–Њ –≤–Є–і–∞ —В—А–µ–±—Г–µ—В—Б—П –і–µ—В–∞–ї—М–љ–Њ–µ –Є–Ј—Г—З–µ–љ–Є–µ —Б–Є—Б—В–µ–Љ—Л –Є –љ–∞–њ–Є—Б–∞–љ–Є–µ –і–Њ–≤–Њ–ї—М–љ–Њ —Б–ї–Њ–ґ–љ—Л—Е —Д–Є–ї—М—В—А–Њ–≤.

–Т—Л–≤–Њ–і—Л

–£—Б—В—А–Њ–є—Б—В–≤–Њ –Ј–∞—Й–Є—В—Л –Њ—В –Є–љ—В–µ—А–љ–µ—В-—Г–≥—А–Њ–Ј Ironport S650 –њ—А–Њ—П–≤–Є–ї–Њ —Б–µ–±—П –≤ –Њ—Б–љ–Њ–≤–љ–Њ–Љ —Б –њ–Њ–ї–Њ–ґ–Є—В–µ–ї—М–љ–Њ–є —Б—В–Њ—А–Њ–љ—Л. –У–ї–∞–≤–љ—Л–Љ–Є –µ–≥–Њ –њ—А–µ–Є–Љ—Г—Й–µ—Б—В–≤–∞–Љ–Є, –љ–∞ –љ–∞—И –≤–Ј–≥–ї—П–і, —П–≤–ї—П—О—В—Б—П: –љ–∞–ї–Є—З–Є–µ –љ–∞–і–µ–ґ–љ–Њ–≥–Њ –Љ–µ—Е–∞–љ–Є–Ј–Љ–∞ –Њ–±–љ–∞—А—Г–ґ–µ–љ–Є—П –≤—А–µ–і–Њ–љ–Њ—Б–љ–Њ–≥–Њ –Ї–Њ–і–∞ вАФ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ —А–µ–њ—Г—В–∞—Ж–Є–Њ–љ–љ—Л—Е —Д–Є–ї—М—В—А–Њ–≤, –Њ—Б–љ–Њ–≤–∞–љ–љ—Л—Е –љ–∞ SenderBase; –Є—Б–њ–Њ–ї–љ–µ–љ–Є–µ –≤ –≤–Є–і–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ–Њ-–∞–њ–њ–∞—А–∞—В–љ–Њ–≥–Њ –Ї–Њ–Љ–њ–ї–µ–Ї—Б–∞ –Њ—В –Њ–і–љ–Њ–≥–Њ –њ—А–Њ–Є–Ј–≤–Њ–і–Є—В–µ–ї—П; —И–Є—А–Њ–Ї–Є–µ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–Є —Г–њ—А–∞–≤–ї–µ–љ–Є—П –њ–Њ–ї–Є—В–Є–Ї–Њ–є –і–Њ—Б—В—Г–њ–∞ –Ї–ї–Є–µ–љ—В–Њ–≤ –Ї –Є–љ—В–µ—А–љ–µ—В-—А–µ—Б—Г—А—Б–∞–Љ. –Т –Ї–∞—З–µ—Б—В–≤–µ –љ–µ–і–Њ—З–µ—В–Њ–≤ –Љ–Њ–ґ–љ–Њ –љ–∞–Ј–≤–∞—В—М –љ–µ–і–Њ—Б—В–∞—В–Њ—З–љ–Њ —В–Њ—З–љ—Г—О —А–∞–±–Њ—В—Г –Љ–µ—Е–∞–љ–Є–Ј–Љ–∞ UrL-—Д–Є–ї—М—В—А–∞—Ж–Є–Є, –∞ —В–∞–Ї–ґ–µ –Њ–≥—А–∞–љ–Є—З–µ–љ–љ—Л–µ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ—Б—В–Є –њ–Њ –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–Є –Ї–ї–Є–µ–љ—В–Њ–≤.

–Я—А–µ–і—Л–і—Г—Й–∞—П –љ–Њ–≤–Њ—Б—В—М:

–Ч–∞–Ї–Њ–љ–Њ–і–∞—В–µ–ї—М—Б—В–≤–Њ –≤ —Б—Д–µ—А–µ –Ј–∞—Й–Є—В—Л –њ–µ—А—Б–Њ–љ–∞–ї—М–љ—Л—Е –і–∞–љ–љ—Л—Е

–°–ї–µ–і—Г—О—Й–∞—П –љ–Њ–≤–Њ—Б—В—М:

–Х—Б—В—М –ї–Є –ї–µ–Ї–∞—А—Б—В–≤–Њ –Њ—В –Ї—А–Є–Ј–Є—Б–∞?